Microsoft 365 là nền tảng vận hành cốt lõi của vô số tổ chức, nhưng lại tồn tại một giả định nguy hiểm: các thiết lập mặc định đã đủ an toàn. Dù Microsoft đã đầu tư mạnh vào việc xây dựng một hệ thống bảo mật toàn diện, nhiều tính năng quan trọng nhất vẫn bị “bỏ quên” trong tenant của khách hàng.

Thực tế cho thấy 44% giấy phép Microsoft 365 bị sử dụng dưới mức hoặc vượt mức cần thiết, đồng nghĩa với việc doanh nghiệp đã chi trả cho những lớp bảo vệ nâng cao nhưng chưa bao giờ kích hoạt chúng.

Khoảng cách này — “implementation gap” (khoảng cách giữa các tính năng bảo mật sẵn có và những gì thực tế được áp dụng) — tạo ra rủi ro đáng kể và hoàn toàn không cần thiết. Đây không phải là lỗi công nghệ; mà là vấn đề quản trị và kiến trúc. Nhiều tổ chức tiếp tục bổ sung các giải pháp bên thứ ba dư thừa, dẫn đến phức tạp hóa hệ thống, tăng chi phí, trong khi các tính năng native vốn đã được cấp phép lại không được dùng đến.

Hệ quả là tư thế bảo mật (security posture) yếu hơn và nguồn lực đầu tư bị lãng phí.

Bài viết này sẽ tiết lộ năm tính năng bảo mật bị bỏ qua nhiều nhất trong Microsoft 365. Việc kích hoạt và cấu hình đúng các tính năng này có thể:

- Tăng cường mạnh mẽ khả năng phòng vệ trước các mối đe dọa hiện đại

- Tinh giản vận hành bảo mật

- Tối ưu hóa lợi ích từ giấy phép Microsoft 365 hiện hữu

1. Quản lý Danh tính & Truy cập Nâng cao: Vượt xa MFA Cơ bản

Danh tính là lớp điều khiển quan trọng nhất trong Microsoft 365. Dù hầu hết doanh nghiệp đều hiểu tầm quan trọng của Multi‑Factor Authentication (MFA), nhiều tổ chức chỉ dừng lại ở việc bật MFA với các phương thức cơ bản như SMS—vốn dễ bị tấn công thông qua SIM‑swapping.

Bảo mật danh tính thực sự đòi hỏi một cách tiếp cận đa lớp, tận dụng toàn bộ sức mạnh của Microsoft Entra ID.

Chặn Legacy Authentication

Một trong những thiết lập bảo mật quan trọng nhưng thường bị bỏ quên là vô hiệu hóa các giao thức xác thực cũ như POP3, IMAP và SMTP AUTH. Các giao thức này không hỗ trợ MFA, tạo ra một lỗ hổng lớn trong hệ thống bảo mật.

Tin tặc thường nhắm vào các giao thức này bằng các kỹ thuật như password‑spraying hoặc brute‑force, vì chúng cho phép bỏ qua hoàn toàn MFA. Để Legacy Authentication bật là giống như bạn khóa cửa trước nhưng để cửa sổ sau mở toang.

Microsoft đang tiến tới vô hiệu hóa Basic Auth vĩnh viễn, nhưng doanh nghiệp cần chủ động chặn ngay từ bây giờ thông qua Conditional Access để loại bỏ vector tấn công phổ biến này.

Chính sách Conditional Access Dựa trên Rủi ro

Conditional Access là “động cơ if‑then” của kiến trúc Zero Trust của Microsoft. Tuy nhiên, nhiều doanh nghiệp sở hữu license cao cấp nhưng lại không tận dụng hết khả năng của tính năng này.

Thay vì dùng chính sách bảo mật áp dụng cho tất cả, Conditional Access cho phép tạo quy tắc chi tiết phản ứng theo tín hiệu rủi ro theo thời gian thực, bao gồm:

- Hành vi người dùng

- Vị trí đăng nhập

- Tình trạng thiết bị

- Ứng dụng truy cập

- Threat intelligence từ hàng nghìn tỷ tín hiệu mỗi ngày của Microsoft

Ví dụ, bạn có thể cấu hình để:

- Tự động chặn đăng nhập từ IP ẩn danh

- Yêu cầu MFA chống phishing khi truy cập ứng dụng nhạy cảm

- Áp dụng giới hạn phiên cho thiết bị không quản lý (unmanaged)

Microsoft Entra ID Protection cung cấp các mức độ rủi ro cho người dùng và phiên đăng nhập, phát hiện các bất thường như:

- Hành vi di chuyển bất thường (atypical travel)

- Thông tin đăng nhập bị rò rỉ

- Đăng nhập từ thiết bị bị nhiễm mã độc

Lưu ý: Các legacy risk policies của ID Protection sẽ ngừng hoạt động vào ngày 01/10/2026, vì vậy việc chuyển sang Conditional Access là ưu tiên cấp thiết.

Privileged Identity Management (PIM)

Nguyên tắc bảo mật “least privilege” (quyền tối thiểu) là nền tảng, nhưng nhiều doanh nghiệp vẫn cấp quyền Global Administrator cố định cho nhân viên IT—một rủi ro cực lớn, vì chỉ cần một tài khoản admin bị xâm nhập là toàn bộ tenant có thể bị chiếm quyền.

Microsoft Purview Privileged Identity Management (PIM) giải quyết vấn đề này bằng cách kích hoạt mô hình:

- Just‑In‑Time (JIT) – cấp quyền tạm thời

- Just‑Enough‑Access (JEA) – cấp đúng mức quyền cần thiết

Với PIM, người dùng chỉ đủ điều kiện (eligible) cho quyền, và phải trải qua quy trình kích hoạt—có thể bao gồm giải trình hoặc phê duyệt—với thời hạn nhất định.

Theo báo cáo CoreView State of Microsoft 365 Security 2025, doanh nghiệp sử dụng PIM ghi nhận:

👉 Giảm 64% số lượng sự cố bảo mật.

PIM loại bỏ quyền admin cố định và thay bằng quyền tạm thời, được ghi log đầy đủ và tự động thu hồi.

2. Microsoft Purview: Mở Khóa Sức Mạnh Thực Sự của Data Loss Prevention (DLP)

DLP và các khả năng bảo vệ thông tin của Purview được cấp phép rộng rãi nhưng lại bị bỏ qua nhiều. Nhiều doanh nghiệp thấy khó cấu hình hoặc nghĩ DLP chỉ dành cho tập đoàn lớn, dẫn đến việc mua thêm công cụ bên ngoài trong khi các tính năng native mạnh mẽ vẫn chưa dùng đến.

Vượt xa chính sách mặc định

Microsoft 365 không tự động bật DLP. Doanh nghiệp phải chủ động cấu hình.

Purview DLP cho phép:

- Xác định và giám sát thông tin nhạy cảm

- Ngăn chặn chia sẻ trái phép

- Cảnh báo người dùng khi có hành vi rủi ro

- Áp dụng giám sát lên endpoint (PC người dùng)

- Ngăn sao chép dữ liệu nhạy cảm sang USB hoặc in ra từ thiết bị không quản lý

Sức mạnh của Sensitivity Labels

Sensitivity Labels cho phép phân loại và bảo vệ dữ liệu dựa trên nội dung chứ không phải vị trí.

Một tài liệu gắn nhãn “Confidential” có thể tự động:

- Mã hóa dữ liệu

- Giới hạn người được phép truy cập

- Gắn watermark hoặc nhãn hiển thị

- Duy trì bảo vệ dù bị gửi ra ngoài tổ chức

Kết quả? Doanh nghiệp bảo vệ dữ liệu mọi nơi và mọi lúc.

Lợi thế tích hợp đồng bộ

Purview hoạt động liền mạch với Defender, Sentinel và toàn bộ hệ sinh thái Microsoft 365.

Điều này cho phép:

- Nhận diện hành vi rủi ro theo thời gian thực

- Tự động phản hồi sự cố

- Giảm phụ thuộc vào công cụ ngoài

Kết hợp lại, Purview mang đến khả năng bảo vệ dữ liệu toàn diện ở cấp độ doanh nghiệp.

3. Quản lý Rủi ro Nội bộ (Insider Risk Management): Phát Hiện Mối đe dọa từ Bên Trong

Dù tấn công bên ngoài luôn gây chú ý, rủi ro từ bên trong—cố ý hoặc vô tình—lại là mối đe dọa thầm lặng và thường bị xem nhẹ.

Nhiều doanh nghiệp không có cơ chế quan sát hành vi rủi ro của người dùng, dẫn đến nguy cơ:

- Rò rỉ dữ liệu

- Vi phạm chính sách

- Hành vi bất thường không bị phát hiện

Microsoft Purview Insider Risk Management được thiết kế để giải quyết lỗ hổng này bằng cách kết hợp nhiều tín hiệu nhằm phát hiện mối đe dọa trước khi chúng trở thành sự cố.

Cách hoạt động: Tiếp cận chủ động

Giải pháp sử dụng machine learning để phát hiện:

- Hành vi bất thường

- Mẫu hoạt động rủi ro

- Sự kiện liên quan đến thông tin HR

Tính năng pseudonymization (ẩn danh có kiểm soát) giúp bảo vệ danh tính người dùng trong giai đoạn đầu của cuộc điều tra, tuân thủ các yêu cầu về quyền riêng tư.

Mục tiêu không phải giám sát nhân viên, mà là phát hiện rủi ro cao như:

- Tải xuống lượng lớn tệp ngay trước ngày nghỉ việc

- Di chuyển dữ liệu nhạy cảm sang thiết bị ngoài

- Hành vi khác thường so với baseline

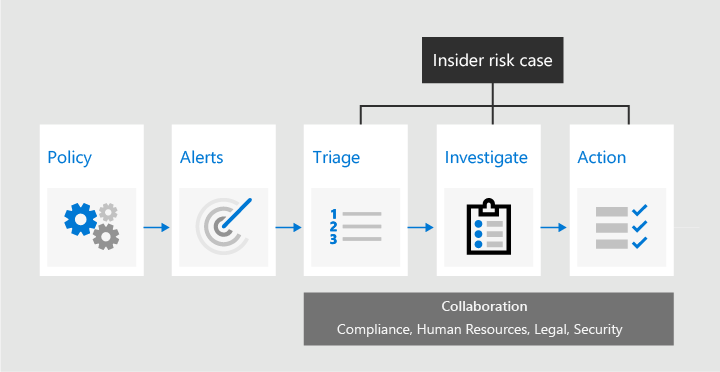

Quy trình điều tra

Quy trình bao gồm:

- Thiết lập chính sách để xác định hành vi rủi ro

- Hệ thống tạo cảnh báo

- Bộ phận bảo mật phân loại (triage)

- Trường hợp nghiêm trọng được mở thành case

- Các bên liên quan (IT, HR, Legal) phối hợp xử lý

Cách tiếp cận này giúp doanh nghiệp chủ động giảm thiểu rủi ro nội bộ một cách chuẩn hóa và có thể kiểm soát.

Các mẫu (template) chính sách giúp doanh nghiệp dễ dàng bắt đầu cấu hình.

Ví dụ: mẫu “Data theft by departing users” (Nguy cơ đánh cắp dữ liệu từ nhân sự sắp nghỉ việc) sử dụng các tín hiệu từ hệ thống nhân sự của tổ chức (thông qua Microsoft 365 HR connector) để tự động bắt đầu giám sát những người dùng đã nộp đơn nghỉ việc.

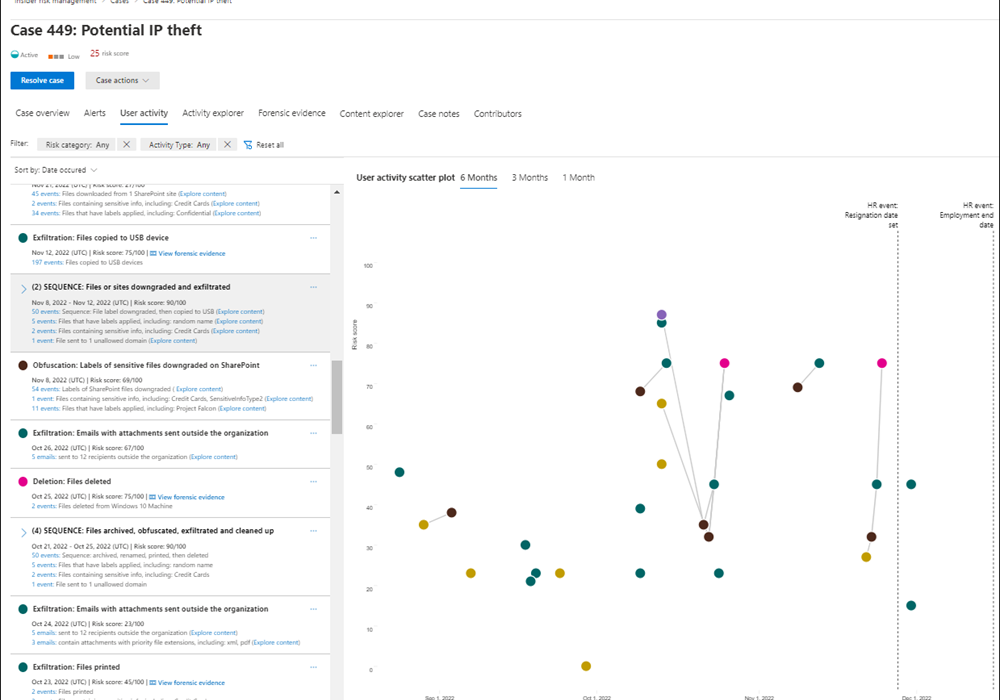

Bảng điều khiển điều tra (investigation dashboard) cung cấp góc nhìn giàu ngữ cảnh, thể hiện hoạt động của người dùng theo dòng thời gian, kết hợp các sự kiện như:

- tải xuống tệp,

- hạ cấp (downgrade) nhãn phân loại dữ liệu,

- gửi email ra miền bên ngoài,

với các sự kiện HR như thông báo nghỉ việc.

Nhờ đó, người phụ trách điều tra có thể nhanh chóng hiểu toàn cảnh đằng sau một cảnh báo, thay vì phải phân tích thủ công từng tín hiệu rời rạc.

4. Microsoft Defender for Office 365: Tinh chỉnh hệ thống phòng thủ của bạn

Email vẫn là vector tấn công số một, với khoảng 90% các vụ vi phạm bảo mật bắt nguồn từ email phishing. Dù mọi gói Microsoft 365 đều có tính năng lọc email cơ bản, nhiều doanh nghiệp vẫn không kích hoạt hoặc tinh chỉnh các khả năng bảo vệ nâng cao—dù chúng đã có sẵn trong các license như Microsoft 365 E5 hoặc các add‑on bổ sung.

Thay vào đó, họ dựa vào thiết lập mặc định hoặc mua thêm Secure Email Gateway của bên thứ ba, vừa tốn kém vừa không tận dụng được lợi thế tích hợp của hệ sinh thái Microsoft.

Vượt khỏi mặc định với Preset Policies

Các thiết lập bảo mật mặc định trong Exchange Online Protection chỉ nhằm chặn các cuộc tấn công lớn, phổ biến, nhưng không đủ trước những mối đe dọa tinh vi, nhắm mục tiêu cao.

Microsoft Defender for Office 365 cung cấp bước nâng cấp mạnh mẽ hơn. Để đơn giản hóa triển khai, Microsoft cung cấp Preset Security Policies, gồm:

- Standard — áp dụng mức bảo vệ mạnh mẽ, phù hợp cho đa số người dùng.

- Strict — dành cho nhóm người dùng có rủi ro cao như lãnh đạo, tài chính, hoặc nhóm xử lý dữ liệu nhạy cảm.

Các preset này được cấu hình dựa trên threat intelligence quy mô toàn cầu của Microsoft và được cập nhật tự động khi môi trường đe dọa thay đổi. Việc kích hoạt preset là cách nhanh nhất để nâng mức bảo vệ vượt lên trên mặc định mà không cần tinh chỉnh thủ công ngay lập tức.

Kích hoạt Safe Links và Safe Attachments

Hai tính năng mạnh nhất trong Defender for Office 365 là:

Safe Links- Khi người dùng nhấp vào liên kết trong email, URL sẽ được rewrite và kiểm tra theo thời gian thực.

- Nếu URL độc hại, hệ thống ngăn truy cập ngay lập tức.

- Bảo vệ khỏi các cuộc tấn công phishing dẫn người dùng đến trang web chứa mã độc.

- Cung cấp cơ chế sandboxing cho file đính kèm email.

- Tệp được mở trong môi trường ảo để kiểm tra hành vi độc hại.

- Nếu tệp nguy hiểm, nó bị chặn ngay trước khi đến hộp thư của người dùng.

Tính năng này đặc biệt quan trọng trong việc chống:

- malware zero‑day

- ransomware

- tài liệu bị gài mã độc

Điểm mạnh là các tính năng này không chỉ bảo vệ email, mà còn bảo vệ nội dung trong:

- Teams

- SharePoint

- OneDrive

→ Giúp tạo ra một lớp phòng thủ đồng nhất trên toàn bộ công cụ cộng tác của Microsoft 365.

5. Sao lưu cấu hình Tenant và Khả năng Khôi phục sau Thảm họa

Một trong những lỗ hổng bảo mật lớn nhất nhưng ít được hiểu đúng trong Microsoft 365 là việc không có cơ chế backup tích hợp cho cấu hình tenant. Theo mô hình trách nhiệm chia sẻ (Shared Responsibility Model):

- Microsoft đảm bảo tính sẵn sàng dịch vụ,

- nhưng khách hàng phải tự chịu trách nhiệm bảo vệ dữ liệu và cấu hình của mình.

Hầu hết doanh nghiệp chỉ sao lưu dữ liệu (email, file) nhưng hoàn toàn bỏ qua hàng nghìn thiết lập xác định tư thế bảo mật và vận hành của họ.

Điểm mù quan trọng trong cấu hình bảo mật

Cấu hình tenant chính là bản thiết kế của toàn bộ môi trường số của bạn, bao gồm:

- Conditional Access

- cài đặt MFA

- chính sách DLP

- quy tắc tuân thủ thiết bị trong Intune

- mail flow rules

- quyền truy cập SharePoint

- cấu hình guest access trong Teams

Nếu các thiết lập này bị xóa—do lỗi, do cấu hình nhầm, hoặc do tấn công nhắm vào tài khoản admin—toàn bộ kiến trúc bảo mật sụp đổ ngay lập tức.

Khôi phục thủ công có thể mất:

- hàng tuần, hoặc

- không thể thực hiện được,

dẫn đến downtime nghiêm trọng và rủi ro bảo mật lớn.

Đã từng có trường hợp một công ty tài chính thất bại trong audit vì họ “không có cách nào khôi phục cấu hình sau thảm họa”.

Dựa vào screenshot hoặc tài liệu thủ công không phải là chiến lược phục hồi.

Triển khai chiến lược khôi phục cấu hình

Vì Microsoft không cung cấp giải pháp backup cấu hình toàn diện, doanh nghiệp phải chủ động thực hiện hai lớp bảo vệ:

1. Phòng ngừa

- Áp dụng PIM để giảm tiếp xúc của quyền admin.

- Bật cảnh báo cho các thay đổi quan trọng như:

- chỉnh sửa Conditional Access,

- thay đổi thiết lập MFA,

- cập nhật chính sách DLP,

- thay đổi quyền truy cập rộng.

2. Khôi phục

Doanh nghiệp cần sử dụng công cụ của bên thứ ba để:

- chụp snapshot tự động các cấu hình trong:

- Entra ID

- Intune

- Purview

- Exchange

- Teams

- khôi phục nhanh cấu hình về trạng thái an toàn trước đó

Kết hợp giải pháp backup cấu hình vào kế hoạch DR (Disaster Recovery) không chỉ là best‑practice—mà là yếu tố bắt buộc để đảm bảo khả năng chống chịu an ninh mạng thực sự.